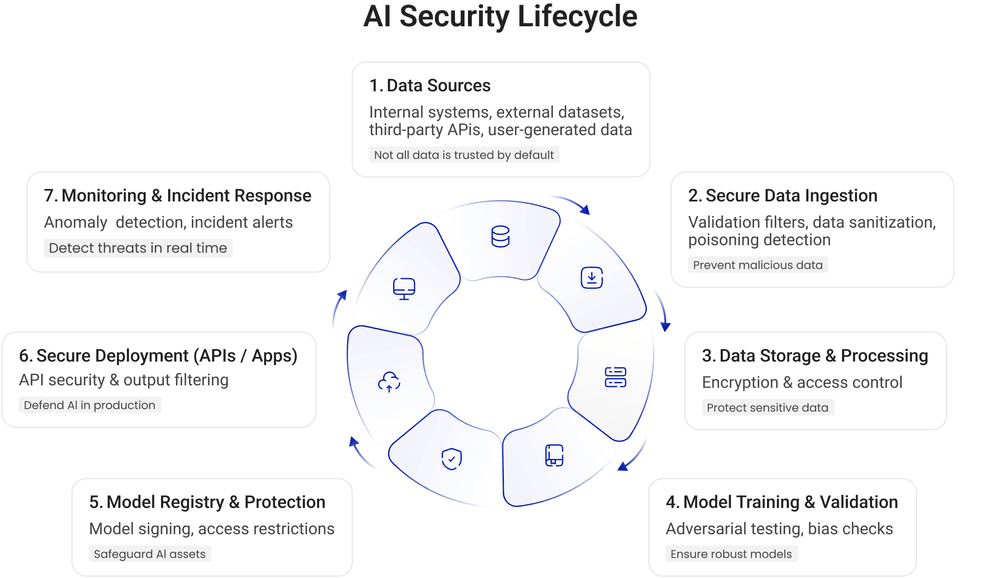

Usługi bezpieczeństwa SI

Zidentyfikuj i zminimalizuj ryzyka związane ze sztuczną inteligencją, zanim wpłyną na działalność firmy.

Usystematyzowany audyt, dostosowanie do wymogów zgodności oraz techniczne wzmocnienie systemów SI w środowisku produkcyjnym.

lat doświadczenia w tworzeniu rozwiązań SI

lata w branży technologicznej i konsultingu

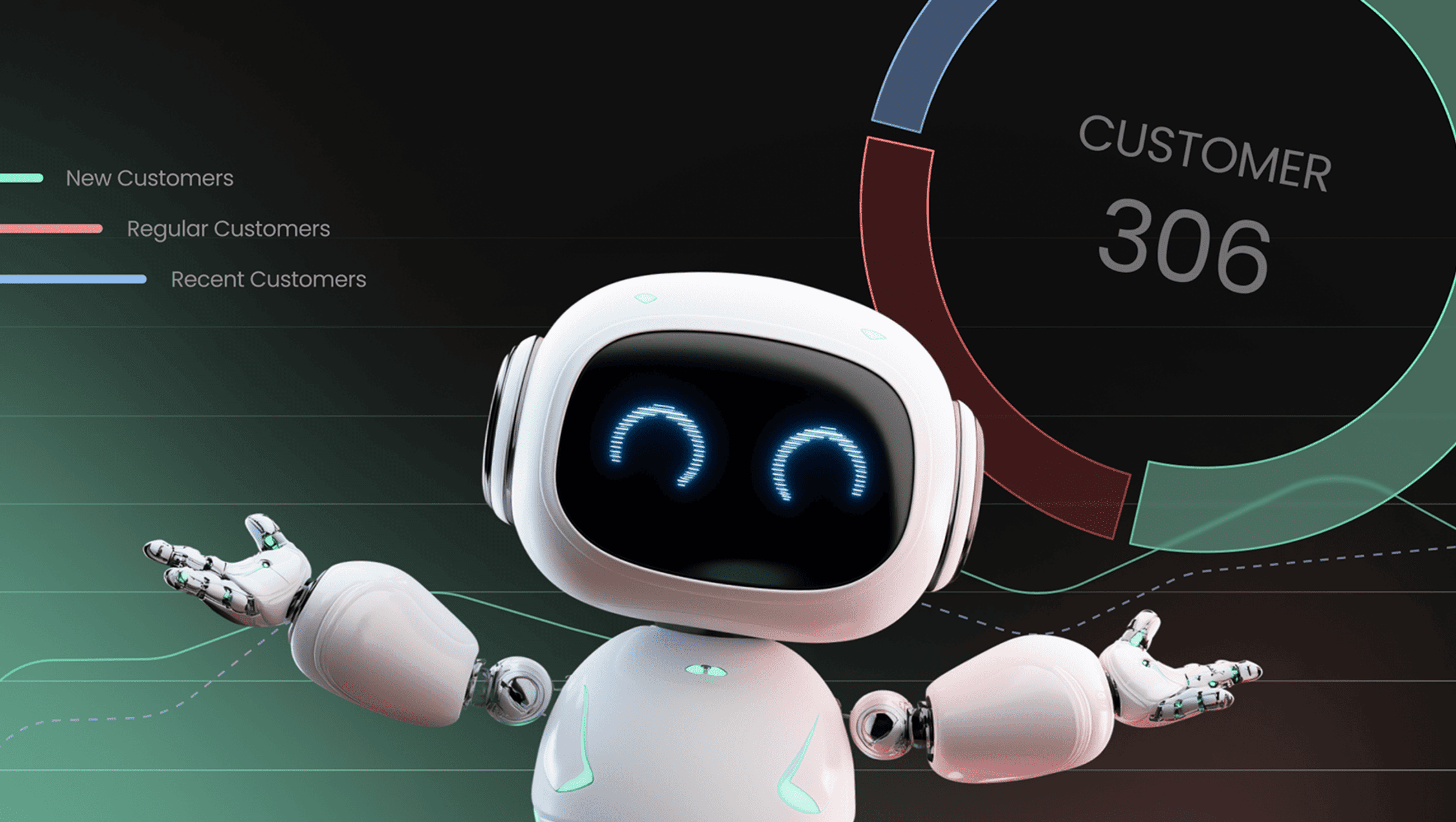

klientów na całym świecie